Kubernetes Secret là gì? Cách sử dụng secret trên Kubernetes chi tiết

Đã kiểm duyệt nội dung

Đánh giá

Kubernetes Secret là cơ chế trong Kubernetes dùng để lưu trữ và quản lý các dữ liệu nhạy cảm. Nhờ Secret, bạn có thể tăng cường bảo mật, tách biệt cấu hình khỏi mã nguồn và dễ dàng quản lý thông tin nhạy cảm khi ứng dụng mở rộng hoặc thay đổi môi trường triển khai. Trong bài viết này, mình sẽ cùng bạn tìm hiểu chi tiết về Kubernetes Secret bao gồm cách hoạt động và hướng dẫn sử dụng Secret trên K8S một cách hiệu quả trong thực.

Những điểm chính

- Khái niệm: Hiểu rõ Kubernetes Secret là đối tượng dùng để lưu trữ thông tin nhạy cảm, giúp quản lý và bảo mật dữ liệu như mật khẩu, token trong môi trường container hóa.

- Cấu trúc file manifest: Nắm vững các trường quan trọng trong một file manifest của Secret, giúp tự tin đọc, hiểu và tạo file cấu hình để quản lý thông tin bí mật một cách chính xác.

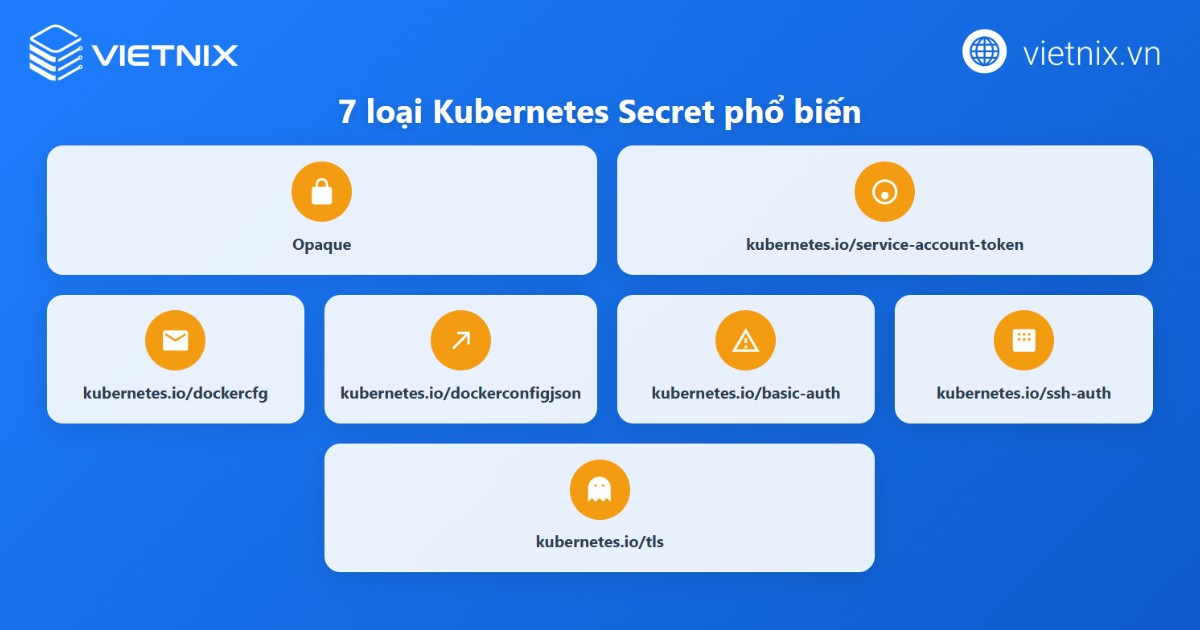

- Phân loại phổ biến: Nhận biết các loại Secret khác nhau như Opaque, TLS, Docker Registry, giúp lựa chọn đúng loại Secret phù hợp với từng nhu cầu bảo mật cụ thể.

- Tầm quan trọng: Hiểu được vai trò cốt lõi của Secret trong việc cách ly thông tin nhạy cảm và kiểm soát truy cập, giúp nâng cao bảo mật cho ứng dụng và giảm thiểu rủi ro.

- Hướng dẫn sử dụng chi tiết: Nắm được các cách tạo Secret từ giá trị, file, thư mục hoặc file biến môi trường, giúp áp dụng linh hoạt vào các kịch bản triển khai thực tế.

- So sánh: Phân biệt được sự khác biệt cơ bản giữa Docker Secrets và Kubernetes Secrets, giúp lựaedựa chọn và tích hợp đúng công cụ cho từng nền tảng.

- Điểm hạn chế: Nhận thức được các hạn chế của Kubernetes Secrets như mã hóa mặc định và khả năng bị lộ trong container, giúp xây dựng chiến lược bảo mật toàn diện hơn.

- Lưu ý sử dụng hiệu quả: Biết được các phương pháp tốt nhất như bật mã hóa at rest, áp dụng quyền tối thiểu và tích hợp dịch vụ bên ngoài, giúp tối ưu hóa an toàn khi sử dụng Secret.

- Biết thêm Vietnix nhà cung cấp dịch vụ lưu trữ uy tín, chất lượng dành cho doanh nghiệp Việt.

- Câu hỏi thường gặp: Giải đáp các thắc mắc liên quan đến Kubernetes Secret.

Kubernetes Secret là gì?

Kubernetes Secret là tài nguyên chuyên biệt dùng để lưu trữ và quản lý các thông tin nhạy cảm như mật khẩu, OAuth token, SSH key hoặc API key. Thay vì ghi trực tiếp vào mã nguồn hay file cấu hình Pod, Secret giúp tách biệt dữ liệu bí mật khỏi quy trình triển khai và vận hành ứng dụng. Một số đặc điểm nổi bật của tài nguyên này như sau:

- Cơ chế encoding: Toàn bộ dữ liệu trong Secret được encode bằng Base64, nhằm đảm bảo khả năng biểu diễn dữ liệu và xử lý các ký tự đặc biệt trong manifest YAML.

- Phạm vi quản lý: Secret hoạt động trong phạm vi namespace, giúp cô lập dữ liệu nhạy cảm và quyền truy cập giữa các môi trường hoặc dự án khác nhau.

- Điểm khác biệt với ConfigMap: Trong khi ConfigMap dùng cho các tham số cấu hình không nhạy cảm, Secret được thiết kế cho dữ liệu bí mật và có thể kết hợp với các cơ chế bảo mật bổ sung như RBAC, encryption at rest hoặc hệ thống quản lý khóa (KMS) để tăng cường an toàn.

Sau khi bảo mật dữ liệu nhạy cảm bằng Kubernetes Secret, bạn vẫn cần một hạ tầng cloud ổn định, hiệu năng cao để triển khai cụm Kubernetes và các dịch vụ quan trọng. Dịch vụ Enterprise Cloud Server của Vietnix cung cấp cụm tài nguyên riêng (CPU, RAM, NVMe), hỗ trợ DevOps và Kubernetes, giúp vận hành hệ thống an toàn, linh hoạt và dễ mở rộng cho doanh nghiệp.

Cấu trúc file manifest của Kubernetes Secret

Một file manifest định nghĩa đối tượng Secret trong Kubernetes thường gồm đầy đủ các trường sau:

apiVersion: v1 # Xác định phiên bản API của đối tượng (luôn là v1 cho Secret).

kind: Secret # Định danh đối tượng là Secret.

metadata:

name: my-secret # Tên định danh duy nhất cho secret trong namespace.

type: Opaque # Kiểu dữ liệu của secret, thường dùng nhất là "Opaque" cho dữ liệu tùy ý.

stringData:

EMAIL: "viettq@gmail.com" # Khai báo cặp key-value, giá trị là dạng string (sẽ được mã hóa base64).

PASSWORD: "Try2HackM3H3H3"

secret.txt: |

My supersecret # Có thể lưu các file hoặc văn bản dài ngay trong secret.Trong đó:

- apiVersion và kind: Giúp Kubernetes xác định loại tài nguyên và phiên bản sử dụng, bắt buộc để hệ thống xử lý đúng dạng thông tin.

- metadata: Chứa thông tin định danh cho Secret (ví dụ: tên), phục vụ quản lý và truy xuất trong namespace.

- type: Phân loại dữ liệu bí mật; Opaque dùng cho dữ liệu tùy chỉnh, ngoài ra còn có các loại khác dành cho TLS, docker registry,…

- stringData: Khai báo trực tiếp dưới dạng string giúp dễ đọc và quản lý, khi lưu sẽ được tự động mã hóa chuẩn base64, mỗi key có thể là biến môi trường hoặc file đính kèm.

![]() Lưu ý

Lưu ý

Cấu trúc file manifest của Secret gần giống ConfigMap, nhưng quan trọng nhất là có thêm trường type để xác định rõ mục đích bảo mật và tự động mã hóa giá trị lưu trữ, đảm bảo an toàn khi triển khai trên Kubernetes.

Phân loại Kubernetes Secret phổ biến

Kubernetes Secret được phân loại dựa trên mục đích sử dụng cụ thể, giúp hệ thống quản lý và áp dụng các cơ chế bảo mật tương ứng:

- Opaque (mặc định): Là loại phổ biến nhất, dùng để lưu trữ dữ liệu nhạy cảm dưới dạng key-value tùy ý. Do không ràng buộc định dạng, nó linh hoạt cho mọi nhu cầu như cấu hình ứng dụng hoặc biến môi trường.

- TLS Secret: Chuyên dùng để lưu trữ chứng chỉ và Private Key. Loại này hỗ trợ tự động hóa việc cấu hình SSL/TLS cho Ingress hoặc các dịch vụ, thường kết hợp với Cert-Manager.

- Docker Registry Secret: Lưu trữ thông tin xác thực để truy cập các Registry riêng tư, giúp Pod có quyền kéo Image từ các kho lưu trữ bảo mật mà không cần nhúng mật khẩu vào mã nguồn.

- Service Account Token: Chứa token xác thực giúp Pod hoặc ứng dụng định danh và tương tác an toàn với Kubernetes API. Đây là nền tảng để phân quyền truy cập dựa trên vai trò (RBAC).

- Basic Authentication Secret: Được thiết kế riêng để lưu trữ cặp Username/Password, thường dùng cho xác thực HTTP Basic Auth khi các dịch vụ bên trong hoặc bên ngoài cần giao tiếp với nhau.

- SSH Authentication Secret: Lưu trữ khóa SSH phục vụ các kịch bản kết nối an toàn từ Pod đến các hệ thống ngoại vi hoặc máy chủ từ xa qua giao thức SSH.

- Bootstrap Token: Loại Secret đặc biệt chỉ sử dụng trong quá trình khởi tạo cụm. Nó chứa các token tạm thời để xác thực và cấp phép cho các node mới khi gia nhập vào cluster.

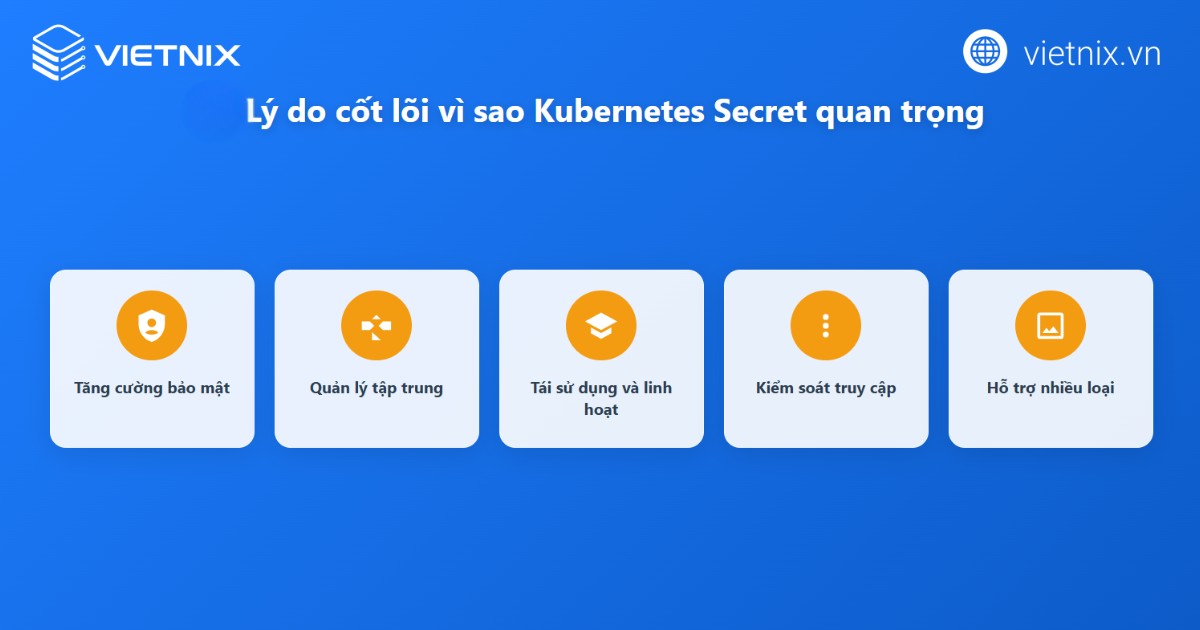

Tầm quan trọng của Kubernetes Secret

Kubernetes Secret giữ vai trò cốt lõi cho bảo mật thông tin nhạy cảm trong hệ thống container hóa:

- Cách ly thông tin nhạy cảm: Giúp tách biệt password, token, khóa xác thực,… khỏi mã nguồn và file cấu hình của ứng dụng, giảm nguy cơ lộ thông tin khi triển khai hoặc vận hành.

- Kiểm soát truy cập chặt chẽ: Chỉ những pod và user được cấp phép mới có quyền truy xuất Secret, hạn chế nguy cơ rò rỉ dữ liệu do phân quyền sai.

- Dễ dàng cập nhật và thu hồi: Cho phép thay đổi hoặc thu hồi thông tin bảo mật mà không làm gián đoạn quá trình hoạt động của ứng dụng, hỗ trợ đổi mới nhanh chóng.

- Mã hóa dữ liệu bảo mật: Secret được mã hóa khi lưu và truyền qua mạng, tuân thủ các tiêu chuẩn bảo mật hiện đại, đảm bảo an toàn tuyệt đối cho dữ liệu.

- Tích hợp với hệ thống quản lý bảo mật bên ngoài: Có thể sử dụng các dịch vụ như Vault hoặc AWS Secrets Manager để tăng cường bảo vệ, tự động xoay vòng và kiểm soát lifecycle của dữ liệu bí mật.

- Phòng tránh rủi ro vận hành: Nếu cấu hình bảo mật chưa tốt (chưa mã hóa at rest, phân quyền rộng), Secret vẫn có khả năng bị lộ, vì vậy cần chú trọng cấu hình an toàn ngay từ đầu.

Hướng dẫn chi tiết các tình huống sử dụng và cách tạo Kubernetes Secret

Kubernetes Secret không chỉ giúp bảo mật thông tin nhạy cảm mà còn tạo sự linh hoạt trong triển khai ứng dụng. Secret thường được dùng để lưu trữ password, key, API token, certificate,… và cung cấp chúng cho Pod dưới dạng biến môi trường hoặc file mount.

Quản trị viên có thể tạo Secret thông qua nhiều phương án khác nhau nhằm phù hợp từng nhu cầu sử dụng. Dưới đây là các lệnh điển hình để khởi tạo secret trực tiếp từ giá trị, file, thư mục hoặc file biến môi trường:

1. Tạo secret từ các giá trị key value cụ thể

Bạn có thể thêm từng biến riêng biệt vào secret bằng cách sử dụng tham số --from-literal. Ví dụ lệnh và kiểm tra:

kubectl create ns secret-demo

kubectl -n secret-demo create secret generic sec-from-literal --from-literal=USER=viettq --from-literal=PASSWORD="VeryHard2H@ck"

kubectl -n secret-demo get secrets sec-from-literal -oyamlapiVersion: v1

data:

PASSWORD: VmVyeUhhcmQySEBjaw==

USER: dmlldHRx

kind: Secret

metadata:

name: sec-from-literal

namespace: secret-demo

type: OpaqueĐể kiểm tra nội dung mã hóa, hãy giải mã với base64:

echo "VmVyeUhhcmQySEBjaw==" | base64 -d2. Tạo secret từ file

Tạo secret chứa nội dung của file cấu hình, tiện cho việc bảo mật file nhạy cảm:

kubectl -n secret-demo create secret generic sec-from-file --from-file=secret-file.conf

kubectl -n secret-demo get secret sec-from-file -oyamlVí dụ nội dung file:

cat secret-file.conf

USER="viettq"

PASS="ABC_123456"3. Tạo secret từ thư mục

Bạn sử dụng khi cần lưu trữ nhiều file cấu hình (ví dụ cert, key) cùng lúc:

kubectl -n secret-demo create secret generic sec-from-dir --from-file=secret-dir

kubectl -n secret-demo get secret sec-from-dir -oyaml4. Tạo secret từ file biến môi trường (env)

Đây là phương pháp tối ưu khi đã có sẵn file env dạng key=value:

kubectl -n secret-demo create secret generic sec-from-env-file --from-env-file=sec-env.conf

kubectl -n secret-demo get secrets sec-from-env-file -oyamlFile env mẫu:

USER=viettq

PASS=Abc_1234565. Tạo secret gán tên key tùy ý từ file

Khi cần chỉ định tên key rõ ràng hơn, dùng cú pháp:

kubectl -n secret-demo create secret generic sec-from-file-to-key --from-file=my-secret-key=secret-file.conf

kubectl -n secret-demo get secret sec-from-file-to-key -oyamlBạn chỉ cần lựa chọn và áp dụng các mẫu mã code trên sao cho phù hợp với từng tình huống thực tế. Việc này giúp tối ưu hóa bảo mật và tích hợp dữ liệu nhạy cảm vào hệ thống Kubernetes một cách hiệu quả.

Điểm khác biệt giữa Docker secrets and Kubernetes Secrets

| Tiêu chí | Docker Secrets | Kubernetes Secrets |

| Nền tảng áp dụng | Docker Compose, Docker Swarm | Kubernetes |

| Mục đích sử dụng | Lưu trữ, quản lý dữ liệu nhạy cảm cho container | Lưu trữ, quản lý dữ liệu nhạy cảm cho pod/app |

| Mã hóa mặc định | Tự động mã hóa ở trạng thái lưu trữ (encrypted at rest) | Mặc định chỉ mã hóa base64, muốn mã hóa at rest phải tự bật |

| Cấu hình nâng cao | Ít tùy chỉnh, thiên về đơn giản và tự động | Cho phép tùy biến, kiểm soát chi tiết về cơ chế bảo mật |

| Tích hợp hệ sinh thái | Đa phần dùng cho môi trường nhỏ hoặc đơn giản | Tối ưu cho môi trường phức tạp, tích hợp bảo mật chuyên sâu |

Điểm hạn chế của Kubernetes Secrets

Kubernetes Secrets chỉ là một trong nhiều cơ chế bảo mật cần xem xét khi xây dựng chiến lược bảo mật cho hệ thống Kubernetes. Sau khi container truy xuất secret thông qua biến môi trường, giá trị này sẽ trở nên dễ tiếp cận bên trong container mà không có lớp bảo vệ bổ sung. Thêm vào đó, dữ liệu của secret lưu trong etcd mặc định không được mã hóa hoàn toàn, trừ khi quản trị viên chủ động thiết lập encryption at rest.

Do đó, mặc dù Kubernetes Secrets giúp quản lý thông tin nhạy cảm hiệu quả, bạn không nên chỉ dựa hoàn toàn vào cơ chế này. Để đảm bảo an toàn tối đa cho các deployment Kubernetes, bạn cần hiểu rõ các hạn chế, áp dụng phương pháp hiệu quả nhất và kết hợp thêm các giải pháp bảo mật bổ sung.

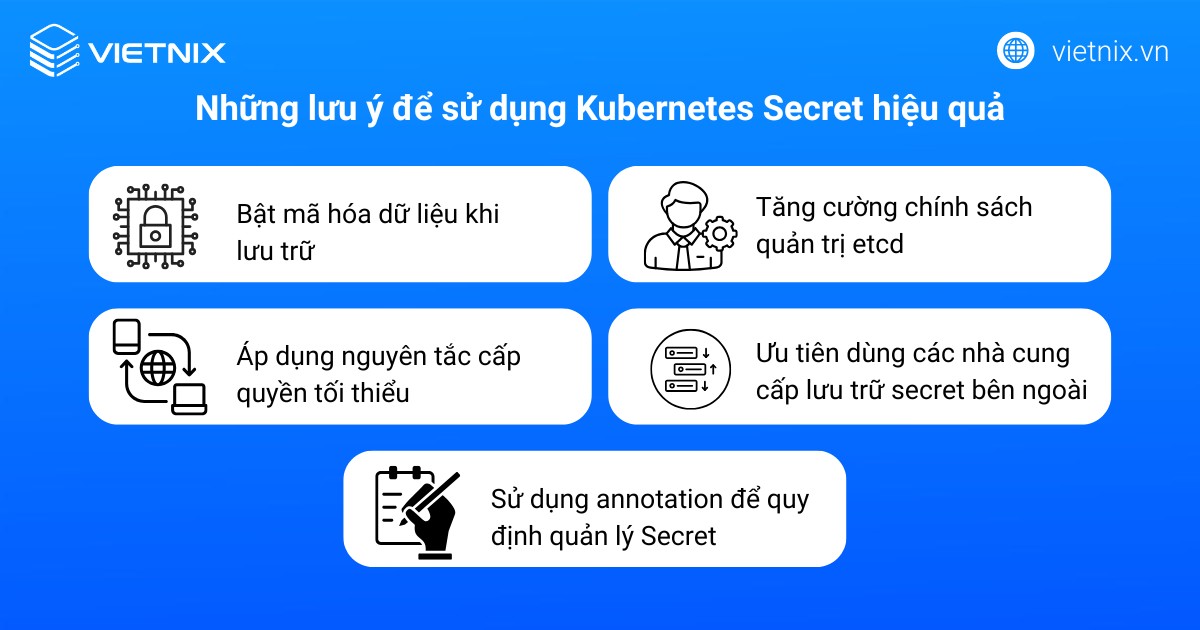

Những lưu ý để sử dụng Kubernetes Secret hiệu quả

Để sử dụng Kubernetes Secret một cách hiệu quả, bạn nên lưu ý những điểm sau:

- Bật mã hóa dữ liệu khi lưu trữ (at rest): Theo mặc định, etcd lưu Secret dưới dạng không mã hóa. Bạn cần kích hoạt tính năng mã hóa at rest để bảo vệ dữ liệu key value quan trọng.

- Áp dụng nguyên tắc cấp quyền tối thiểu cho truy cập Secret: Thiết lập quyền theo RBAC, chỉ cấp quyền tối thiểu cho user và service account thật sự cần thiết. Chỉ admin mới nên được truy cập trực tiếp vào etcd, quyền get, watch, list với Secret cần kiểm soát chặt.

- Sử dụng annotation để quy định quản lý Secret: Gắn annotation như kubernetes.io/enforce-mountable-secrets cho ServiceAccount để Kubernetes tự động áp các quy tắc khi Pod dùng secret dưới dạng volume hoặc envFrom.

- Tăng cường chính sách quản trị etcd: Dữ liệu trên storage đã dùng cho etcd phải được xóa hoặc hủy hoàn toàn khi không còn sử dụng. Đối với các hệ thống nhiều instance, bạn cần mã hóa kết nối giữa các instance bằng SSL/TLS.

- Ưu tiên dùng các nhà cung cấp lưu trữ secret bên ngoài: Giữ thông tin bảo mật ngoài cluster bằng cách tích hợp dịch vụ lưu trữ secret bên thứ ba (thông qua Kubernetes Secrets Store CSI Driver), điều này giúp nâng cao bảo mật và quản lý credentials tốt hơn.

Vietnix – Đơn vị cung cấp dịch vụ lưu trữ tốc độ cao dành cho website thương mại điện tử

Doanh nghiệp có thể lựa chọn các giải pháp hạ tầng phù hợp tại Vietnix từ web hosting tối ưu cho website vừa và nhỏ, VPS toàn quyền quản trị cho các dự án cần linh hoạt hơn đến nền tảng enterprise cloud server với cụm tài nguyên riêng biệt, hiệu năng cao và khả năng mở rộng linh hoạt cho hệ thống, ứng dụng quan trọng của doanh nghiệp. Liên hệ với Vietnix ngay!

Thông tin liên hệ:

- Website: https://stag.vietnix.dev/

- Hotline: 1800 1093

- Email: sales@vietnix.com.vn

- Địa chỉ: 265 Hồng Lạc, Phường Bảy Hiền, Thành Phố Hồ Chí Minh

Câu hỏi thường gặp

Kubernetes Secret Opaque example là gì?

Opaque là loại Secret mặc định dùng để lưu dữ liệu dưới dạng cặp key value do người dùng tự định nghĩa. Ví dụ, secret kiểu Opaque thường chứa thông tin như username, password và có thể tạo bằng lệnh kubectl create secret generic.

Kubernetes Secrets dùng được với Terraform không?

Có. Bạn có thể tạo và quản lý Kubernetes Secrets thông qua resource kubernetes_secret trong Terraform. Tuy nhiên, cần lưu ý rằng dữ liệu secret sẽ lưu ở file state plaintext nếu không bảo vệ thêm phía Terraform.

Kubernetes Secrets có được mã hóa không?

Mặc định, dữ liệu trong Secret chỉ được mã hóa base64 (không phải mã hóa bảo mật). Muốn mã hóa thực sự bảo mật (at rest), bạn phải bật tính năng encryption at rest trên Kubernetes hoặc tích hợp với hệ thống quản lý khóa như AWS KMS, GCP KMS.

Secret generator trong Kubernetes dùng để làm gì?

Secret-generator là công cụ hỗ trợ tự động sinh Kubernetes Secret từ các nguồn khác nhau, thuận tiện cho việc tích hợp CI/CD hoặc môi trường phát triển linh hoạt.

Có thể tạo file secret manifest trong Kubernetes không?

Hoàn toàn được. Bạn có thể khai báo secret qua file YAML với trường type: Opaque và dữ liệu mã hóa base64 ở phần data hoặc viết thô vào stringData.

Trường stringData trong Kubernetes Secret là gì?

stringData cho phép khai báo dữ liệu secret dưới dạng chuỗi text dễ đọc. Khi tạo secret, Kubernetes sẽ tự động mã hóa sang base64 cho phần lưu trữ thực tế.

K8S service nghĩa là gì?

K8S Service là tài nguyên dùng để expose ứng dụng đang chạy dưới dạng Pod ra bên ngoài hoặc tạo endpoint nội bộ cho các component giao tiếp qua mạng ảo nội bộ.

emptyDir K8S dùng để làm gì?

emptyDir là một dạng volume tạm trên K8S, được tạo khi Pod chạy và sẽ mất đi khi Pod bị xóa. Thường dùng cho share dữ liệu tạm giữa các container trong cùng một Pod.

Kubernetes Secret là giải pháp bảo mật tối ưu giúp quản lý thông tin nhạy cảm hiệu quả trong môi trường ứng dụng hiện đại. Việc nắm rõ các loại, cách tạo, cũng như lưu ý khi sử dụng Secret sẽ giúp bạn phát triển hạ tầng Kubernetes an toàn, linh hoạt và tuân thủ tiêu chuẩn bảo mật. Hãy luôn cập nhật phương pháp hiệu quả để bảo vệ dữ liệu tuyệt đối và tối ưu hóa vận hành hệ thống của mình với Kubernetes Secret.

THEO DÕI VÀ CẬP NHẬT CHỦ ĐỀ BẠN QUAN TÂM

Đăng ký ngay để nhận những thông tin mới nhất từ blog của chúng tôi. Đừng bỏ lỡ cơ hội truy cập kiến thức và tin tức hàng ngày